Deauth en Clair

Une attaque de désauthentification (deauth) consiste à perturber un réseau Wi-Fi en forçant la déconnexion d’un ou plusieurs appareils. Sans protection des trames de gestion, un attaquant peut dégrader la disponibilité du réseau en provoquant des déconnexions répétées.

Architecture système

Le scénario s’appuie sur un réseau Wi-Fi classique en 2,4 GHz, auquel s’ajoute un attaquant (Flipper Zero ou M5StickC Plus2) capable de provoquer une perturbation par désauthentification.

L’objectif n’est pas de casser WPA/WPA2/WPA3, mais de provoquer un déni de service au niveau Wi-Fi. Il s'agit d'identifier les échanges entre le point d’accès et les clients, et de localiser l’impact principal : la déconnexion côté client.

Point important

Dans nos tests, l’impact a été particulièrement visible sur la bande 2,4 GHz.

Attaquant

Flipper / M5StickC Plus2

Injecte des trames de désauthentification

Point d'Accès Wi-Fi

Routeur / AP

Gère l’association des clients et la connexion au réseau.

Victime

PC / Smartphone

Subit la déconnexion

Identification du réseau

Le principe est similaire sur le M5StickC Plus2 et le Flipper Zero. L'objectif est d'identifier le réseau cible via un scan Wi-Fi.

1) Scan Wi-Fi

Le scan permet d’identifier les réseaux à portée et de récupérer les infos utiles : SSID, canal, type de sécurité et niveau de signal. C’est la première étape indispensable.

2) Scan passif

L’appareil écoute simplement les trames beacon (annonces) envoyées régulièrement par les points d’accès. C’est discret et suffisant pour voir les réseaux qui diffusent leur SSID.

3) Scan actif

L’appareil envoie des requêtes de découverte (probe requests) et attend que les AP répondent. C'est souvent le mode par défaut sur ESP32/M5StickC, plus rapide mais plus bruyant.

Une fois le scan terminé et le réseau de test identifié, nous pouvons passer à l’étape suivante.

Mise en œuvre de la perturbation

Une fois la cible identifiée (SSID et canal validés), j'ai procédé au lancement du scénario de perturbation. L'objectif était de vérifier l'impact réel d'une attaque de désauthentification sur les clients connectés.

Depuis le menu dédié de l'outil (M5StickC Plus2 ou Flipper Zero), j'ai simplement sélectionné le point d'accès légitime et activé la fonction Deauth. Immédiatement, l'outil a commencé à inonder le canal ciblé avec des trames de gestion falsifiées, en envoyant massivement des ordres de déconnexion pour forcer les clients à se déconnecter.

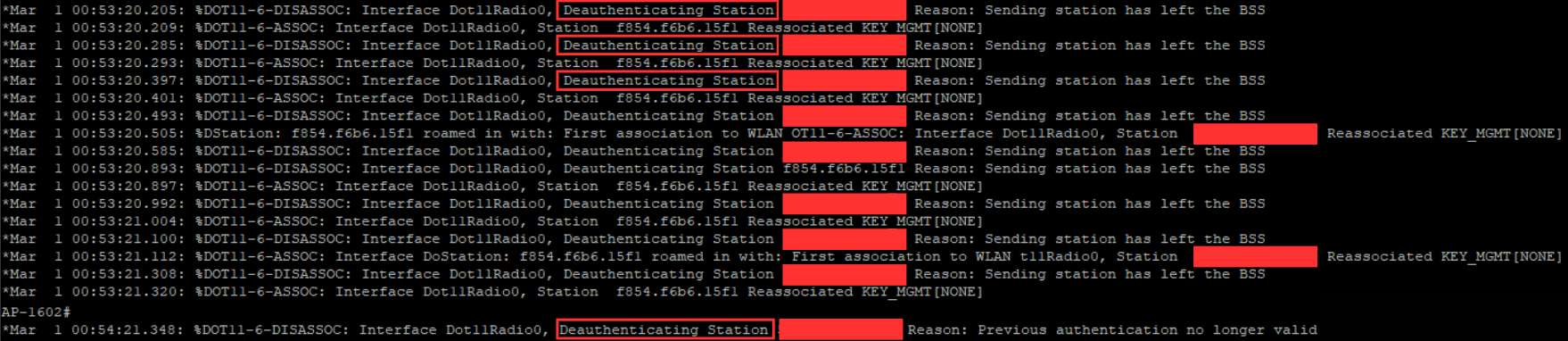

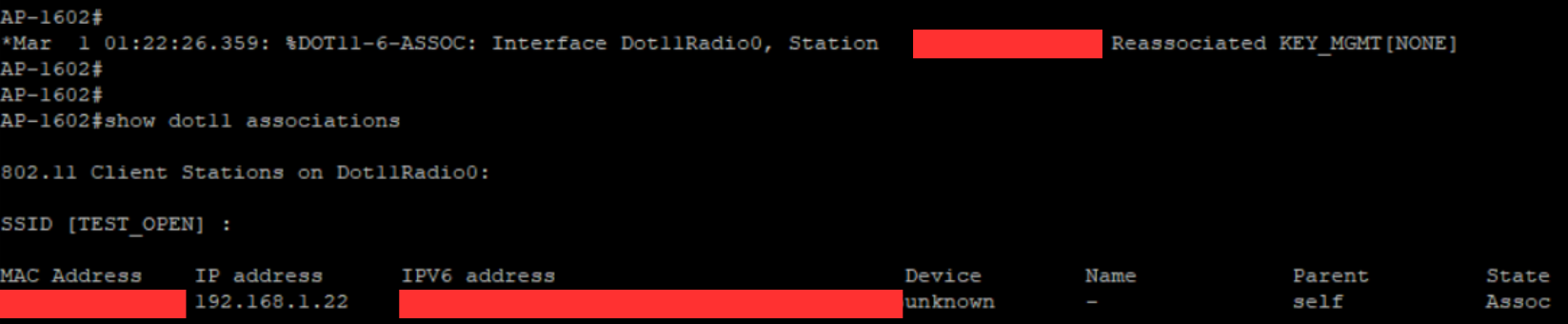

Observations sur la console de l'AP

État Initial

Avant le lancement, le réseau est stable. Les clients sont connectés et aucune anomalie n'est visible dans les logs.

Perturbation

Dès l'activation, les logs s'affolent. On constate des déconnexions massives et répétées ("Deauthenticated", "Disassociated") indiquant que l'attaque est effective.

Stabilisation

Une fois l'attaque stoppée, le calme revient instantanément. Les clients négocient à nouveau leur connexion et le service reprend son cours normal.

Capture & Analyse

Pour analyser le comportement du réseau lors de l'attaque, j'ai effectué une capture de trafic avec Wireshark sur un PC connecté au même réseau. L'analyse des trames a permis de mettre en évidence les mécanismes de reconnexion déclenchés par la désauthentification.

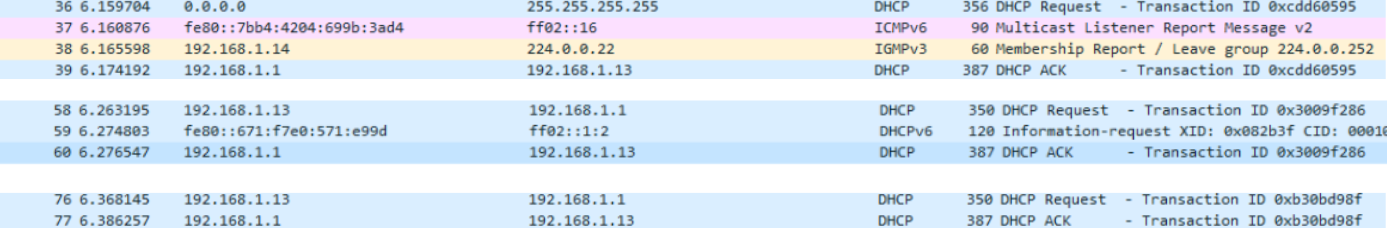

1. Boucles DHCP

J'ai immédiatement remarqué une série anormale de requêtes DHCP. Le client, forcé à la déconnexion, perd son bail IP et tente frénétiquement de le renouveler. On observe clairement la séquence Discover -> Offer -> Request -> ACK qui se répète en boucle tant que l'attaque persiste.

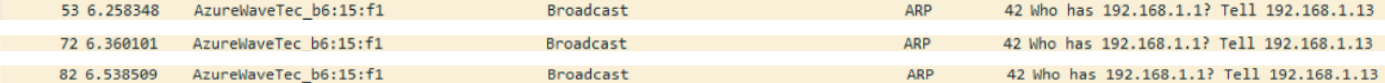

2. "Tempêtes" ARP

Parallèlement aux requêtes DHCP, j'ai constaté un grand nombre de trames ARP ("Who has..."). À chaque tentative de reconnexion, la victime cherche à ré-identifier la passerelle par défaut (Gateway) pour rétablir sa route vers Internet. C'est un indicateur fiable d'une perte de connectivité récente.

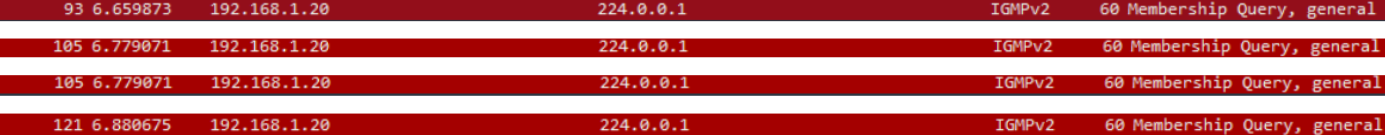

3. Trafic Multicast

Enfin, on note l'apparition de trafic Multicast (IGMP, mDNS) par rafales. Cela correspond aux services de découverte du client (comme Apple Bonjour ou UPnP) qui se rannoncent sur le réseau après chaque reconnexion réussie.

Remédiations & Durcissement

Comment se protéger contre cette attaque basique de désauthentification ?

1. Management Frames Protection (PMF)

C’est la protection la plus efficace (norme 802.11w). Elle signe cryptographiquement les trames de gestion (Deauth, Disassoc).

Si un attaquant envoie une fausse Deauth, le client vérifie la signature. Si elle est invalide, le paquet est ignoré.

2. Passer au WPA3

Le standard WPA3 impose l'utilisation des PMF (Protected Management Frames) par défaut.

Une attaque de Deauth classique devient donc inefficace sur un réseau correctement configuré en WPA3.

3. Utiliser le 5 GHz / 6 GHz

Bien que possible, l'attaque est plus difficile à réaliser sur ces bandes avec du matériel basique.

Les outils comme l'ESP32 ou le M5StickC d'origine sont limités matériellement au 2,4 GHz.

4. Surveillance & IDS

Mettre en place un WIDS (Wireless Intrusion Detection System).

Sondes capables de détecter un pic anormal de trames de désauthentification (flood) et de lever une alerte de sécurité.