Comparatif

Outils

Flipper Zero & M5StickC Plus2

Dans cette partie, nous présentons les deux équipements utilisés pendant la SAE : Flipper Zero et M5StickC Plus2. L’objectif est de comparer leurs fonctionnalités Wi-Fi, leur facilité d’usage, ainsi que leurs différences matérielles, afin de mieux comprendre leurs points forts et leurs limites en conditions réelles.

Matériel & outils de test (comparaison)

Deux équipements ont été utilisés pour comparer les capacités et la prise en main sur le terrain :

- M5StickC Plus2 (firmwares orientés audit, ex. Bruce / Nemo)

- Flipper Zero (firmware orienté audit, ex. Momentum ou équivalent)

À la demande de M. Val, nous avons réalisé un comparatif basé sur :

- les fonctionnalités disponibles (scan, modules Wi-Fi, options selon firmware),

- les caractéristiques matérielles (mémoire, autonomie, radio/antenne, périphériques),

- et les limites observées en pratique.

Flipper Zero

M5StickC Plus2

| Fonctionnalité | Bruce (M5Stick) | Nemo (M5Stick) | Momentum (Flipper) |

|---|---|---|---|

| Scan réseaux + Clients | Oui | Oui | Oui |

| Deauth / Injection | Oui | Oui | Oui |

| Portail Captif / Clonage AP | Oui | Oui | Oui |

| Spam Wi-Fi (Beacon Flood) | Non | Oui | Oui |

| WireGuard* | Oui | Non | Non |

Ce tableau compare les firmwares Bruce, Nemo et Momentum uniquement sur la partie Wi-Fi. Tous permettent le scan des réseaux/clients, la désauthentification et un mode portail captif avec clonage d’AP ; les principales différences portent sur le spam Wi-Fi (beacon flood) présent sur Nemo/Momentum mais absent sur Bruce, et sur des fonctions réseau avancées comme WireGuard, disponibles uniquement sur Bruce.

| Caractéristique | M5StickC | M5StickC Plus2 | Flipper Zero |

|---|---|---|---|

| Mémoire Flash | 4 MB | 8 MB | 1 MB (interne) + microSD |

| PSRAM | Non | Oui | Non (SRAM 256 KB) |

| Autonomie Wi-Fi | Faible | Améliorée | N/A (Module ext.) |

| Stabilité Wi-Fi | Moyenne | Plus stable | N/A (Module ext.) |

| Batterie | LiPo 140mAh | LiPo 350mAh | LiPo 2100 mAh |

| Capteurs | Aucun capteur intégré | Aucun capteur intégré | NFC, IR, iButton... |

| Affichage | TFT 0.96" (80x160) | TFT 1.14" (135x240) | LCD Mono 1.4" (128x64) |

Ce comparatif met en évidence les différentes approches : le Flipper Zero est un outil multifonction robuste avec une excellente autonomie et de nombreux capteurs, mais nécessite un module externe pour le Wi-Fi. À l'inverse, les M5Stick sont des solutions tout-en-un ultra-portables ; le modèle Plus2 se distingue par ses ressources accrues (8 MB Flash + PSRAM) offrant une meilleure stabilité que la version classique.

Après cette comparaison des outils et de leurs capacités, nous allons maintenant nous concentrer sur une fonctionnalité clé : la désauthentification (deauth), en commençant par des tests de distance pour en évaluer les limites en conditions réelles.

Tests de distance — attaque deauth

Pour mieux cerner les limites pratiques (détection, portée, stabilité), nous avons réalisé des tests de distance en environnement contrôlé. L’objectif est d’observer jusqu’où le scénario reste reproductible, en gardant en tête que les résultats dépendent fortement du contexte radio (obstacles, interférences, canal, etc.).

Pour ces mesures, nous étions en champ libre, avec peu d’obstacles, afin de limiter l’influence de l’environnement.

| Distance | Détection AP | Deauth Possible |

|---|---|---|

| 10 m | Oui | Oui |

| 50 m | Oui | Oui |

| 100 m | Oui | Oui |

| > 100 m | Non | Non |

Ce tableau résume nos tests de distance en champ libre. Jusqu’à 100 m, les deux détectent encore l’AP et la perturbation reste observable ; au-delà d’environ 100 m, le réseau n’est plus détecté et le scénario n’est plus reproductible.

Mesure de la puissance d’émission en 2,4 GHz

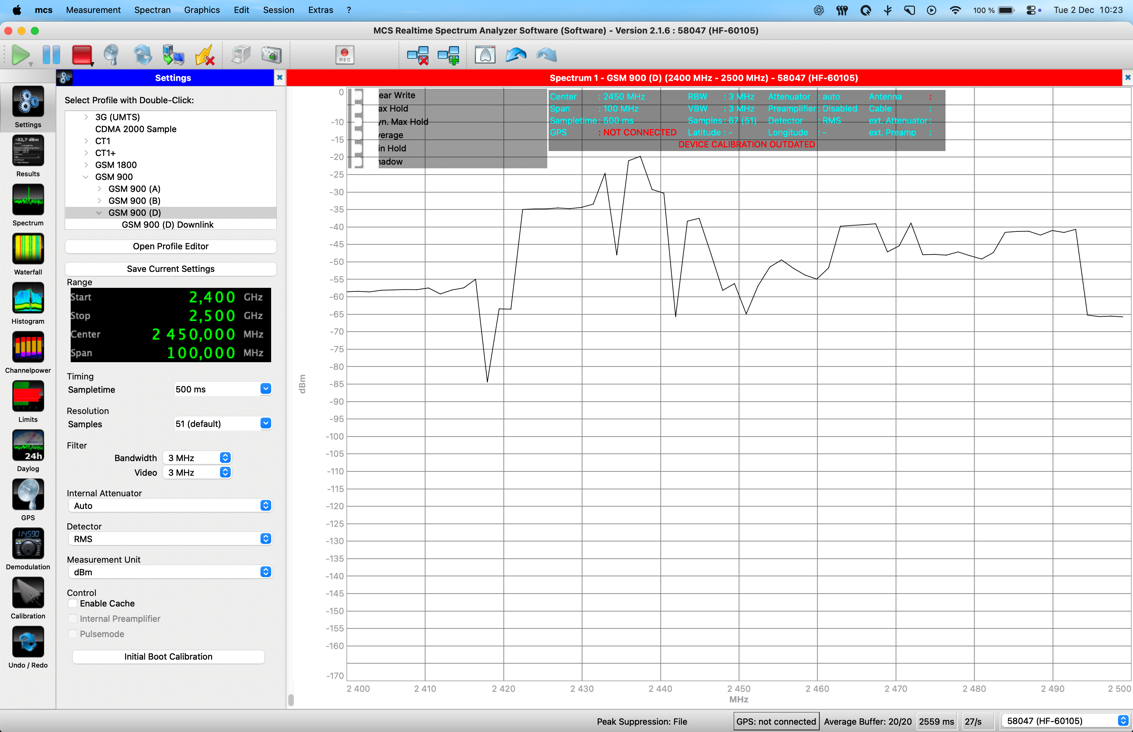

Nous avons également réalisé une mesure indicative de l’activité radio lors d’une séquence de perturbation en 2,4 GHz. Une antenne Yagi, reliée à un analyseur de spectre, a été positionnée au plus près du Flipper Zero, et un pic d’environ –20 dBm a été observé en réception.

La documentation du module Wi-Fi annonce une puissance maximale d’environ 19,5 dBm (≈ 90 mW, soit proche de 100 mW à 20 dBm) : notre observation reste cohérente en ordre de grandeur, même si une mesure en champ proche correspond à un niveau reçu et ne permet pas d’estimer directement la puissance émise (EIRP).

Dispositif de mesure avec Antenne Yagi

Résultat sur l'Analyseur de Spectre

Comprendre l'attaque

Maintenant que vous avez comparé les outils, apprenez comment fonctionne théoriquement l'attaque de désauthentification avant de passer à la pratique.