Bilan du Projet de Mattéo DUPRAT

Analyse complète, résultats techniques et évaluation de mon projet.

Résultats finaux

Démonstration des résultats finaux pour la partie MQTTS avec Secure Element.

Preuves Techniques

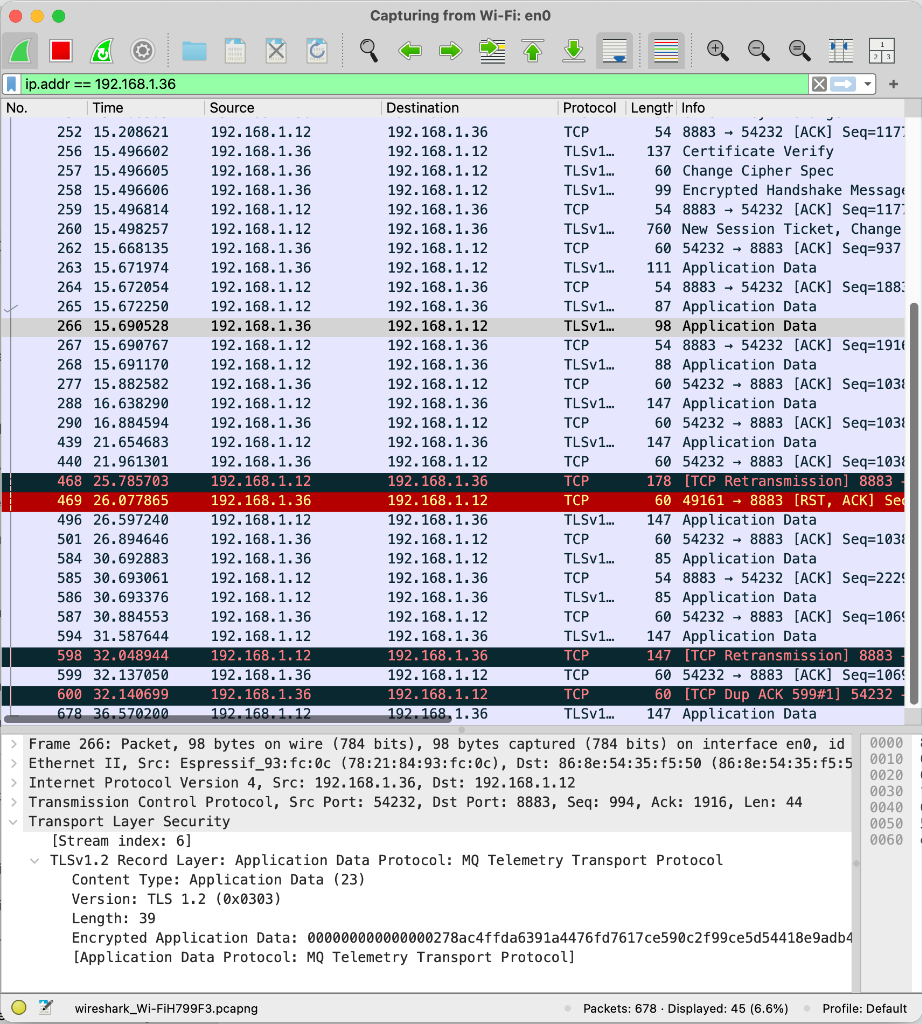

Utilisation du TLS

L'analyse des paquets confirme que le TLSv1.2 est utilisé. La longueur du contenu est visible, mais les données elles-mêmes sont une redistribution aléatoire d'octets, rendant la lecture des paquets interceptés impossible.

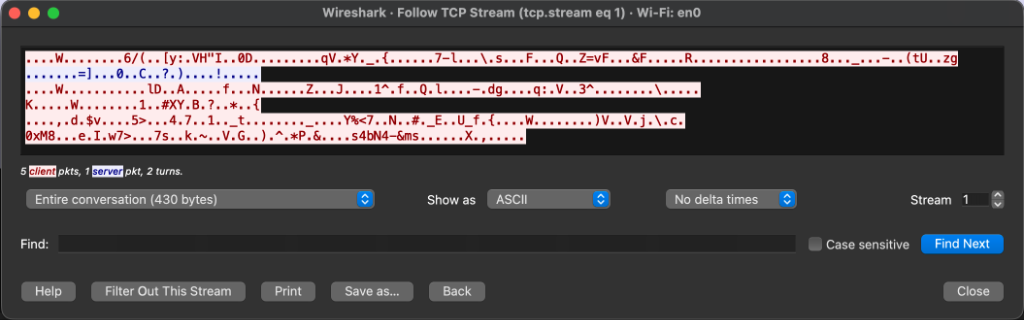

Flux Chiffré

Follow TCP Stream (Port 8883) ne révèle que du texte chiffré illisible. Contrairement à l'ASCII clair que j'avais mis en place dans l'Étape 1, aucune partie du topic ou de la charge utile n'est discernable. Tous les échanges sont protégés par la couche d'enregistrement TLS.

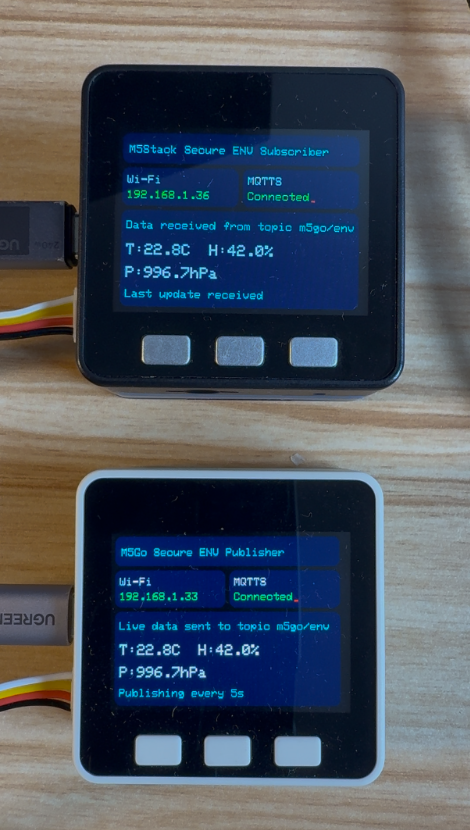

Flux de Données Actif

Résultat final : Synchronisation Parfaite. Le Publisher (bas) pousse les données environnementales de manière sécurisée. Le Subscriber (haut) les reçoit instantanément via le canal chiffré.

Problèmes Rencontrés & Solutions

Les défis techniques majeurs que j'ai surmonté durant le projet.

Gestion des Clés & Certificats

Le Défi L'utilisation des certificats et clés pré-provisionnés s'est avérée trop complexe pour notre phase de développement, freinant l'avancée de nos tests.

La Solution Nous avons stratégiquement choisi d'utiliser le slot 8 du Secure Element pour sa flexibilité totale. Il nous a permis de stocker nos propres clés tout au long du projet, facilitant considérablement les tests sans sacrifier la sécurité.

Intégration ATECC608B

Le Défi Les librairies standards ArduinoECCX08 et CryptoAuthLib ne nous ont pas permis de faire fonctionner correctement le Secure Element dans notre environnement, nous empêchant de l'utiliser comme stockage sécurisé.

La Solution Seule la librairie SparkFun ATECCX08a s'est révélée fonctionnelle. Son adoption a immédiatement débloqué la situation, permettant une interaction stable et fiable avec le Secure Element.

Bilan Global : Satisfaction du Cahier des Charges

Une analyse honnête de la réussite de mon projet par rapport aux objectifs initiaux.

Objectifs Atteints ?

Oui, à 100%. J'ai réussi à implémenter avec succès les trois niveaux de sécurité demandés : Plain, MQTTS, et Secure Element. Ce site web créé sert de démonstrateur technique final, combinant un fond technique très détaillé avec un design moderne.

Moyens Adaptés ?

Absolument. Le kit M5Stack + Unit ENV II était parfaitement adapté au cahier des charges demandé. Le véritable défi fut logiciel : trouver la bonne librairie pour le Secure Element. C'est la SparkFun ATECCX08a qui a finalement débloqué la situation après de nombreux tests infructueux.

Leçons et Améliorations

Ce qui a été bien fait : Les résultats finaux

au vu de la complexité de la tâche et ce site Web en tant que rapport final.

À améliorer : L'anticipation sur la complexité

du Secure Element. Une phase de R&D plus

approfondie en amont nous aurait fait gagner du temps.

Coopération

La collaboration via ClickUp a permis une gestion efficace des tâches tout au long du projet. La stratégie de division en "Packs" a permis à chacun d'avancer en autonomie, même si la fusion finale a demandé un gros effort de coordination synchronisée sur la dernière ligne droite.

Synthèse Personnelle & Autoévaluation

Retour individuel sur l'expérience et justification de la note.

Implication & Sérieux

Coef. 2Assiduité, respect strict des délais et motivation constante.

Qualité Technique

Coef. 1Pertinence des solutions proposées, propreté du code et capacité d'innovation.

Travail d'Équipe

Coef. 1Communication fluide, aide spontanée apportée aux autres et partage de connaissances.

Mattéo DUPRAT

Justification de la note

-

Gestion de Projet

Pilotage intégral de l'équipe sur ClickUp (Gantt/Kanban), assurant une coordination sans faille et une distribution précise des tâches. Preuve d'une flexibilité extrême : refonte complète de la stratégie (passage de la polyvalence à l'hyper-spécialisation) pour s'adapter aux contraintes de temps imprévues, garantissant à la fois l'excellence de la partie technique et du rapport final.

-

Aspect Technique

Implémentation d'une architecture MQTTS en 3 étapes : validation protocolaire mais non sécurisée (Plain), chiffrement logiciel (TLS 1.2 avec PKI personnalisée OpenSSL), et enfin durcissement matériel via Secure Element (ATECC608B), garantissant une inviolabilité cryptographique totale des clés privées.

-

Développement Web

Conception intégrale d'un site Web moderne (Tailwind CSS). Le site intègre des fonctionnalités avancées développées en JavaScript pur : analyseur de paquets MQTT temps réel, terminal de simulation d'attaques et architectures de flux complexes, transformant ce rapport final en une plateforme très technique, pédagogique et interactive.

-

Résolution de Problèmes

Évaluation approfondie des stratégies de provisionnement (Slot 8) face aux échecs rencontrés, identification de la librairie SparkFun comme seule solution viable pour l'ATECC608B, et apport d'une expertise technique décisive ayant permis le succès de l'intégration du Secure Element sur la communication LoRa sécurisée de mes deux coéquipiers.

Évaluation par les Pairs

Notes attribuées aux autres membres du groupe selon la grille d'évaluation choisie.

Implication & Sérieux

Coef. 2Assiduité, respect strict des délais et motivation constante.

Qualité Technique

Coef. 1Pertinence des solutions proposées, propreté du code et capacité d'innovation.

Travail d'Équipe

Coef. 1Communication fluide, aide spontanée apportée aux autres et partage de connaissances.

Thomas Pack 1

Justification

Points Forts

-

Comparaison : Excellente comparaison des capacités du Flipper Zero et du M5StickC Plus2

-

Lab : Idée intéressante d'utiliser un hotspot de l'IUT pour faire des tests.

Axe d'Amélioration

-

Autonomie : Manque d'autonomie sur l'implémentation du Secure Element dans les communications chiffrées LoRa.

Ludovic Pack 2

Justification

Points Forts

-

Recherches : Très bonnes recherches théoriques des capacités du Secure Element.

-

Esprit d'Équipe : Communication fluide et excellente coopération au sein du groupe.

Axe d'Amélioration

-

Secure Element : Manque de travail et tests approfondi sur l'implémentation et l'utilisation du Secure Element.